基于ACL的DHCP安全過濾策略在網絡工程中的應用與CSDN技術社區實踐分享

在當今復雜的網絡環境中,確保動態主機配置協議(DHCP)服務的安全與可控是網絡工程中的一項基礎且關鍵的課題。訪問控制列表(ACL)作為一種高效的數據包過濾機制,常被用于實施精細化的DHCP流量管理,以防止未授權訪問、地址欺騙和潛在的網絡攻擊。本文將深入探討如何利用ACL對DHCP流量進行過濾,并結合國內知名技術社區CSDN上的相關實踐與討論,為網絡工程師提供一套可行的安全配置思路。

一、DHCP服務的安全挑戰與ACL過濾原理

DHCP協議通過自動分配IP地址、子網掩碼、默認網關和DNS服務器等信息,極大地簡化了網絡管理。其“請求-響應”的廣播機制也帶來了安全風險,例如:

- 未授權的DHCP服務器:惡意或配置錯誤的設備可能充當DHCP服務器,分發錯誤的網絡參數,導致客戶端無法正常上網或流量被劫持。

- DHCP饑餓攻擊:攻擊者通過偽造大量DHCP請求,耗盡地址池中的IP資源,造成合法用戶無法獲取地址。

- 客戶端可能從非預期的來源獲取配置信息。

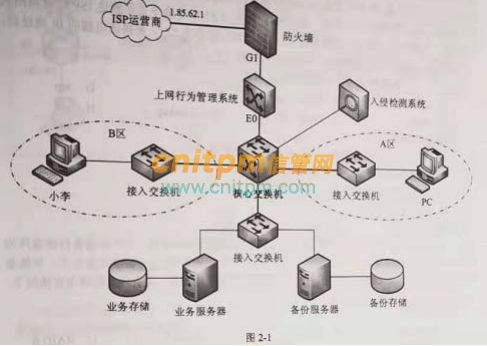

ACL通過定義一系列允許或拒絕流量的規則,基于源/目的IP地址、協議類型(如UDP)、端口號(DHCP客戶端使用68端口,服務器使用67端口)等條件,在網絡設備(如路由器、三層交換機)的接口上對數據包進行過濾。通過對DHCP相關端口的精準控制,可以構建一道安全防線。

二、配置ACL過濾DHCP流量的關鍵策略

在實際網絡工程部署中,通常需要在連接用戶接入層的交換機接口或路由器接口上應用ACL。一個常見的策略是:

- 在面向用戶側的接口上:限制DHCP請求只能發往合法的DHCP服務器。例如,可以創建一條ACL,允許目的端口為67(DHCP服務器端口)且目的IP為指定合法服務器地址的UDP數據包通過,同時拒絕其他目的地為67端口的流量。

- 在服務器側或核心鏈路:可以限制只有授權的DHCP服務器才能響應請求。

示例配置思路(以通用命令風格為例):`

# 定義ACL,假設合法DHCP服務器IP為192.168.1.10

access-list 110 permit udp any host 192.168.1.10 eq 67

access-list 110 deny udp any any eq 67

access-list 110 permit ip any any # 允許其他流量

將ACL應用到連接用戶網絡的接口入方向

interface GigabitEthernet0/1

ip access-group 110 in`

此配置確保了用戶端發出的DHCP Discover/Request報文只能到達指定的服務器(192.168.1.10),從而阻斷了非授權服務器的響應。

三、CSDN技術社區中的實踐見解與討論

在CSDN等國內主流IT技術社區中,“ACL過濾DHCP”是一個被廣泛討論的網絡工程實操話題。眾多網絡工程師和愛好者分享了他們的配置經驗與故障排查案例,這些寶貴的實踐知識包括:

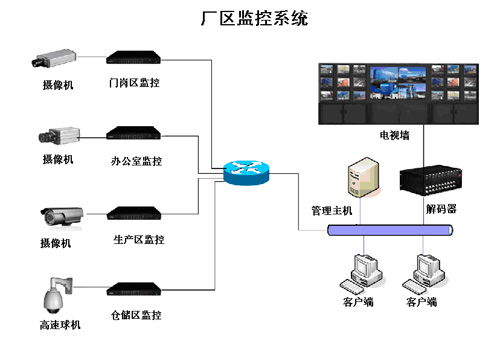

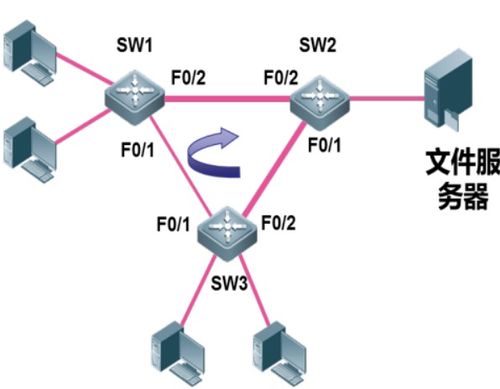

- 場景化配置:針對企業網、校園網、數據中心不同場景,討論ACL部署的最佳位置(核心層、匯聚層或接入層)以及如何平衡安全性與管理復雜度。

- 與DHCP Snooping的協同:許多資深工程師指出,在二層交換環境中,ACL常與更專門的“DHCP Snooping”功能配合使用。DHCP Snooping可以動態建立并維護一個綁定表(記錄客戶端MAC、IP、端口等),而ACL則可以基于此綁定表實施更嚴格的策略,例如通過“IP Source Guard”防止IP地址欺騙。社區中有大量關于兩者結合配置的詳細教程和排錯記錄。

- 故障排查經驗:常見問題如ACL規則順序錯誤導致阻斷合法流量、忘記應用ACL到正確接口或方向等。社區帖子中常能看到“ping不通”、“獲取不到地址”等問題的解決方案,其中ACL配置往往是檢查重點之一。

- 安全加固延伸:討論不僅限于基礎過濾,還延伸到如何利用ACL防范針對DHCP的其他攻擊,如結合速率限制(Rate Limiting)來緩解DHCP饑餓攻擊。

四、與建議

利用ACL對DHCP流量進行過濾是構建健壯網絡訪問控制體系的重要一環。它提供了基于策略的強制控制能力,是防御內部網絡基礎服務層攻擊的有效手段。網絡工程師在實施時應注意:

- 精確規劃:明確網絡中的合法DHCP服務器及其位置,設計精準的ACL規則,避免過度阻斷影響正常業務。

- 分層防御:將ACL作為整體安全策略的一部分,與DHCP Snooping、端口安全、DAI(動態ARP檢測)等技術聯動,構建縱深防御體系。

- 持續學習與交流:積極參與如CSDN等技術社區的討論,借鑒同行經驗,及時了解新的攻擊手法和防御策略,不斷優化網絡配置。

通過理論與實踐的結合,網絡工程師能夠更有效地利用ACL這一經典工具,確保DHCP服務乃至整個網絡基礎設施的安全、穩定運行。

如若轉載,請注明出處:http://www.redsunhost.com.cn/product/31.html

更新時間:2026-04-18 19:56:07